Технологии делают жизнь гораздо удобнее и веселее, но у них есть и обратная сторона. Такое великое изобретение, как интернет, породило множество угроз, которые подстерегают человека не только в сети, но и за ее пределами. Сегодня каждому человеку на земле, даже тем, кто не пользуется интернетом, необходим урок кибербезопасности. «Лента.ру» совместно с онлайн-кинотеатром Okko рассказывает, какие угрозы поджидают людей в интернете и как вести себя в сети, чтобы не стать жертвой обмана или взлома.

Персональные данные стали новой нефтью: за ними охотятся хактивисты, хакеры, кардеры, своперы, телефонные и реальные мошенники. Заполучив сведения всего об одном сотруднике, можно атаковать целые корпорации, а проникнув за периметр безопасности крупной компании, реально выкачать сведения обо всех ее клиентах. Можно ли от всего этого защититься?

Не такие уж и персональные данные

Согласие на обработку персональных данных — фраза, которая известна теперь уже практически всем жителям планеты, хотя еще 15 лет назад его как явления не существовало. Необходимость делиться детальными сведениями о себе стала следствием развития технологий. Различные сервисы и умные приложения сделали жизнь человечества гораздо удобнее, да и просто интереснее. Взамен они всего-то-навсего требуют от пользователя права распоряжаться его персональными данными.

То, что в глобальном списке упоминаются только всемирно известные бренды, не должно вводить в заблуждение россиян. Каждый из них пользуется сайтами или приложениями, которые сканируют устройства на предмет самой разнообразной информации. Это могут быть просматриваемые страницы, история поиска, закладки и не только. На основе этого создаются портреты пользователей, которые затем могут продаваться (и продаются) крупнейшим корпорациям страны и мира. Бизнес оправдывает это тем, что ему необходимо знать настроения аудитории, что помогает выводить на рынки действительно востребованные продукты, а также создавать персонализированные предложения.

И все бы ничего, вот только в процессы хранения и передачи данных активно вмешиваются хакеры

В даркнете работают десятки сервисов, предлагающих доступ к данным, появившимся благодаря взломам крупных корпораций, государственных учреждений, провайдеров связи, ретейлеров и других компаний. Вооружившись этими сведениями, мошенники могут идти в атаку на отдельных пользователей или их работодателей.

Не ограничиваясь использованием слитых баз данных, хакеры и мошенники применяют вредоносное программное обеспечение, фишинг и социальную инженерию, чтобы красть сведения о людях у них самих.

Жертвой может стать любой

Любое раскрытие чувствительной информации может привести, например, к шантажу или онлайн-преследованию. Но конечной целью специализирующихся на этом преступников становятся, как правило, деньги. Взлом банковских аккаунтов и социальных сетей, угон мессенджеров, кража учетных записей на различных площадках, использование утечек баз клиентов крупных корпораций — вот лишь некоторые способы достижения этой цели.

Уязвимее всего перед злоумышленниками оказываются пенсионеры. Порой преступникам достаточно заполучить только их полное имя и телефон, чтобы обманом вынудить перевести все свои сбережения на «секретный счет». Но есть и кибермошенники следующего уровня, которые с помощью передовых технологий подмены голоса и дипфейков научились убеждать сотрудников финансовых департаментов крупных корпораций, что перед ними — непосредственный руководитель. И он требует срочно перевести миллион долларов по указанным реквизитам.

Несмотря на то что базовые правила кибергигиены известны сейчас даже школьнику, соблюдать их бывает непросто. Нужно все время быть начеку, поскольку преступники постоянно проявляют изобретательность, придумывают новые фишки и реанимируют давно забытые приемы прошлых десятилетий, о которых, как оказывается, пользователи успели позабыть.

Три самые популярные угрозы

Одним из наиболее распространенных способов кражи данных остается фишинг. Киберпреступники отправляют потенциальным жертвам фейковые электронные письма или сообщения в мессенджерах, представляясь сотрудниками банков, крупных компаний или силовых структур. Такие сообщения могут содержать прямую просьбу раскрыть сведения о себе или ссылки на поддельные сайты. Зачастую эти ресурсы имитируют страницы реальных компаний или сервисов, на которых необходимо вводить реальные логины и пароли. Нужно ли пояснять, что они тут же оказываются в руках злоумышленников?

«Мошенники могут создать фальшивые онлайн-магазины, которые выглядят очень реалистично. Они могут предложить товары по низким ценам, чтобы привлечь покупателей. Но после оплаты товары никогда не поставляются», — приводит пример директор по информационным технологиям компании EdgeЦентр Сергей Липов.

Фишинг давно превратился в целую индустрию. Чтобы начать им заниматься, даже не нужно тонкое умение. Злоумышленники за относительно адекватную сумму заказывают фишинговую кампанию «под ключ». Ее разработчики обеспечивают преступника всеми необходимыми для «работы» инструментами, включая вредоносные сайты и боты обратной связи в мессенджерах.

Второй распространенный способ украсть персональные данные (а впоследствии — и деньги), который ничуть не уступает по популярности фишингу — вредоносное программное обеспечение. Речь о вирусах, троянских и шпионских программах, которые скачиваются и устанавливаются на устройства жертвы без ее ведома, либо ее принуждают к этому обманным путем. Крайне популярными в последние годы стали стилеры — вредоносы, которые воруют все важные сведения с компьютера или смартфона — например, сохраненные в браузере пароли или данные о криптокошельках.

Наконец, третий популярный способ — взлом баз данных крупных компаний или государственных организаций, которые хранят и обрабатывают огромное количество персональных данных пользователей. Этот способ сложнее, так как требует реальных хакерских навыков и применения передовых разработок. Но и украденные таким способом сведения имеют особую ценность: их можно использовать самостоятельно, а можно продать на даркнет-площадках или шантажировать компанию-жертву.

Базовые способы защитить свои данные

Осторожность в сети, обновление программного обеспечения, использование сложных паролей и применение двухфакторной аутентификации — самые простые советы, которые могут дать эксперты. Но даже им россияне следуют неохотно.

По данным компании RTM Group, специализирующейся на информационной безопасности, около 65 процентов паролей живущих в стране пользователей состоят из шести или восьми цифр или букв, среди которых нет заглавных и специальных символов. Такие сочетания символов взламываются с помощью специальных программ всего за одну минуту.

Риск немного снижает использование менеджеров паролей — программ, которые помогают пользователям создавать надежные пароли. Но и они могут не устоять перед стилерами или продвинутыми хакерскими инструментами. Один такой случай произошел в 2022 году, когда злоумышленники украли исходные код и технические данные менеджера LastPass. Эта программа вместо человека создает и хранит сложные комбинации паролей от разных сайтов и сервисов, которые достаточно проблематично подобрать хакерам. В компании утрату этих паролей, конечно, опровергли, однако с тех пор были взломаны 150 криптокошельков пользователей, которые использовали LastPass. Суммарно они потеряли около 35 миллионов долларов.

Еще более надежный метод защититься в сети — двухфакторная аутентификация. В этом случае вход на сайт или в личный кабинет подтверждается с помощью дополнительной авторизации на одном из подтвержденных устройств пользователя. Проще говоря, на телефон придет дополнительный код подтверждения в СМС или в специальных приложениях для двухфакторной авторизации. Но и у этого надежного способа есть свои недостатки. Например, человек пытается авторизоваться с ноутбука, а телефона, на который он должен получить код, у него с собой нет. Или он и вовсе потерян. Тогда вход в аккаунт может оказаться как минимум проблематичным, а чаще всего — невозможным.

Многие исследователи предлагают пользователям делать свои пароли длиннее, чтобы их было труднее угадать и взломать. Я с этим не согласен, поскольку защитить свои данные можно еще проще — с помощью многофакторной аутентификации. Даже подобрав или как-то иначе получив ваши логин и пароль, злоумышленник не сможет зайти в ваш аккаунт

Пользователям также рекомендуют регулярно сканировать свои компьютеры и смартфоны с помощью антивирусных программ. Не надо забывать выполнять резервное копирование

Из-за всех этих нюансов крупные компании разрабатывают все новые и новые технологии, способные защитить данные пользователей от внешних угроз. Это продвинутые способы с применением передовых разработок.

Кроме того, многие компании начинают активно использовать блокчейн-технологии, которые отличаются децентрализованными, а потому более надежными способами хранения данных. Суть технологии в том, что разные фрагменты одной и той же информации хранятся на разных узлах сети, это и делает ее более надежной. Кроме того, блокчейн еще и шифрует данные, а также позволяет просматривать, какая их часть была изменена и как она использовалась. Это повышает доверие к обработке информации.

Одно из крупнейших нововведений последнего времени — использование технологии токенизации, которую активно тестируют и уже даже применяют крупные корпорации. Она позволяет заменять любые идентификационные данные или номера банковских карт на токены — уникальные сочетания знаков, близких по смыслу, но совершенно непригодных для использования киберпреступниками. Например, в виде токена может получить данные банковской карты интернет-магазин. В нем тоже будет 16 знаков, но они не будут совпадать с реальными цифрами, выбитыми на пластике. Поэтому если хакеры взломают площадку, они получат лишь токен, а не реальный номер карточки.

Что еще может сделать пользователь

Многие люди помешаны на своей безопасности в сети настолько, что используют специальное, более продвинутое программное обеспечение. Зачастую это сопряжено с дополнительными неудобствами, но пользователи готовы пойти на это ради анонимности. Базовым принципом здесь становится использование VPN-сервисов.

Кроме того, можно применять анонимные браузеры и поисковые системы, которые не отслеживают запросы и действия пользователей, не составляют карту их предпочтений и вообще никак не хранят персональные данные.

Управлять своей цифровой приватностью можно и с помощью децентрализованных идентификационных систем. Они дают возможность пользователю контролировать свою цифровую идентичность и сводят к минимуму риск утечки персональных данных. Создаются такие системы на базе блокчейн-технологий.

В основе этой цифровой идеологии лежит представление о том, что только сам человек может контролировать, где хранятся его данные и кем они используются. В современном интернете этот принцип нарушается, пусть и с согласия людей, — ведь они попросту не читают пользовательские соглашения и не изучают многостраничный список организаций, которым условный Google имеет право передавать сведения о них.

Децентрализованная идентификация дает возможность получить собственные цифровые реквизиты (паспорта, водительские права, дипломы — что угодно, что может предоставить организация, отвечающая за выпуск этих документов) и хранить их в цифровом кошельке. Когда пользователю нужно поделиться частью этих данных — он открывает к ним доступ по своему усмотрению с помощью криптографического ключа. Причем не ко всем данным сразу, а только к тем, что действительно необходимы сайту или организации, которые ими интересуются. Эта технология пока развита достаточно слабо, хотя эксперты полагают, что у нее большое будущее в мире, в котором будут доминировать цифровые сообщества.

Названы важные действия для защиты данных при потере смартфона

Преподаватель кафедры КБ-1 «Защита информации» РТУ МИРЭА Василий Шутов назвал важные действия для защиты данных при потере смартфона. В беседе с агентством «Прайм» специалист рекомендовал удаленно заблокировать устройство.

В первую очередь при потере смартфона аналитик посоветовал заблокировать сим-карту. Если телефон на базе Android, необходимо его заблокировать через Google-аккаунт, если iPhone — через сервисы Apple, отметил также Шутов.

Затем, как сообщил специалист, необходимо уведомить о пропаже устройства друзей и родственников. «Это важно, чтобы они не отвечали на фейковые запросы о переводе средств и не реагировали на другие обманные действия», — объяснил он.

В случае если устройство потеряно вместе с банковской картой или стикером для оплаты, нужно установить блокировку для средств оплаты, рассказал Шутов. Он также рекомендовал поменять пароли в учетных записях и соцсетях. «Так вы уменьшите шанс на нежелательные действия со стороны вероятного злоумышленника», — пояснил эксперт.

Специалист настоятельно посоветовал найти серийный номер или IMEI-код утерянного смартфона и обратиться с ним в полицию. «Так правоохранители смогут быстрее обнаружить пропавший девайс», — добавил он.

Это компактное устройство спасет данные с потерянного смартфона

Гаджет позволяет хранить до 2 ТБ данных с различных устройств.

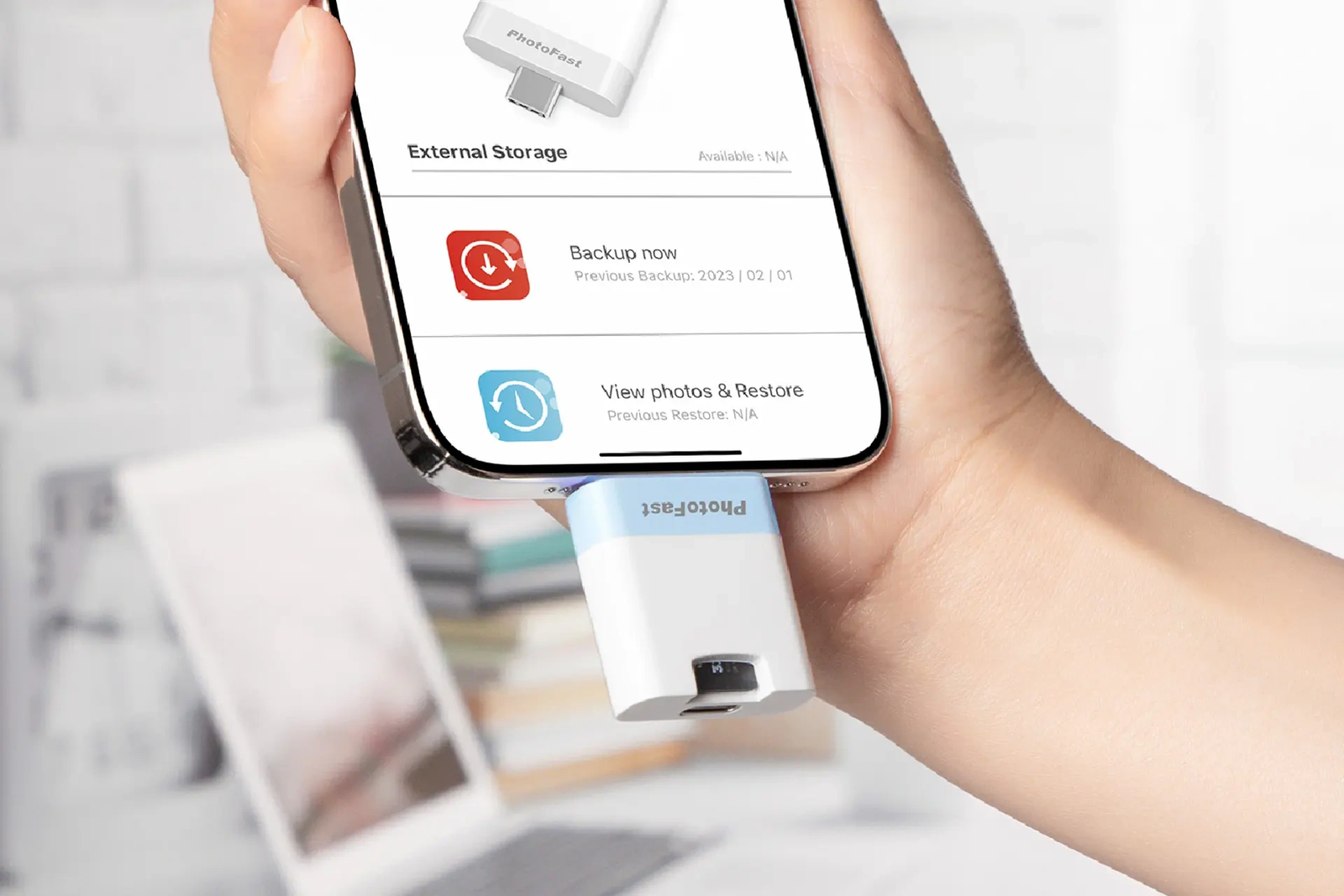

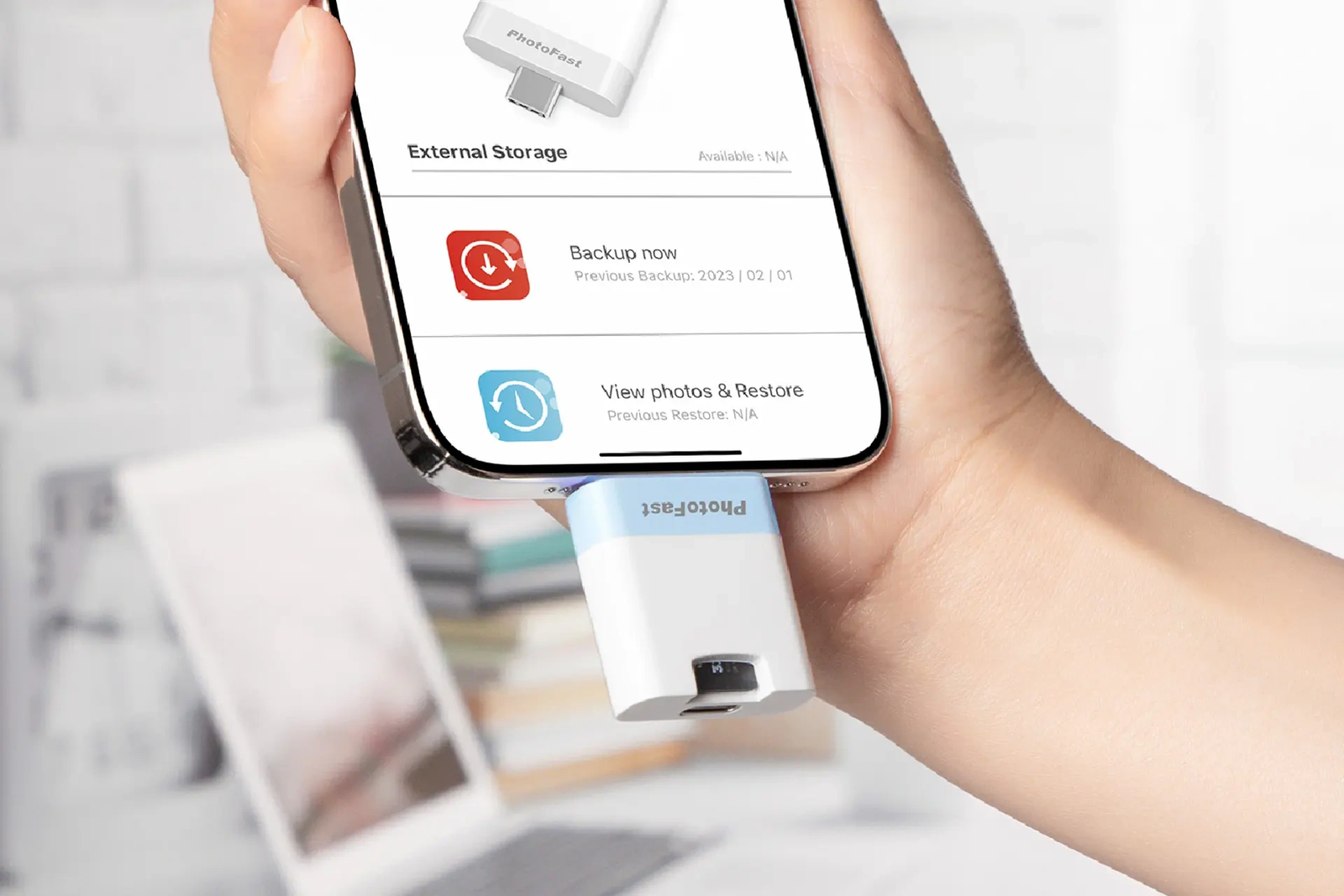

При потере смартфона можно также лишиться всех хранящихся на нем фотографий и других файлов. Вот почему важно выполнять резервное копирование, и устройство PhotoCube PD+ предлагает простой способ сделать это. Устройство представлено на Kickstarter.

Делать резервные копии данных смартфона можно в облаке или на флэш-накопителях. Однако облачное хранилище требует доступа в интернет и ежемесячной оплаты, а также существует постоянный риск утечки данных. Кроме того, люди, которые не сильно разбираются в технологиях, могут не отслеживать, когда в последний раз были сделаны резервные копии.

PhotoCube PD+ обеспечивает скорость передачи данных до 5 Гбит/с.источник: PhotoFast

Флэш-накопители определенно предлагают более практичную альтернативу, однако объем памяти накопителя нельзя увеличить.

PhotoCube PD+ хранит данные смартфона на заменяемой пользователем карте microSD емкостью до 2 ТБ.источник: PhotoFast

Здесь на помощь приходит PhotoCube PD+. Компактное устройство, созданное гонконгской компанией по производству электроники PhotoFast, подключается непосредственно к порту USB-C iPhone или телефона Android. Автоматически запускается сопутствующее приложение для резервного копирования контактов, календаря, фотографий, видео, документов и музыкальных файлов телефона.

Девайс может выполнять резервное копирование, пока телефон заряжается.источник: PhotoFast

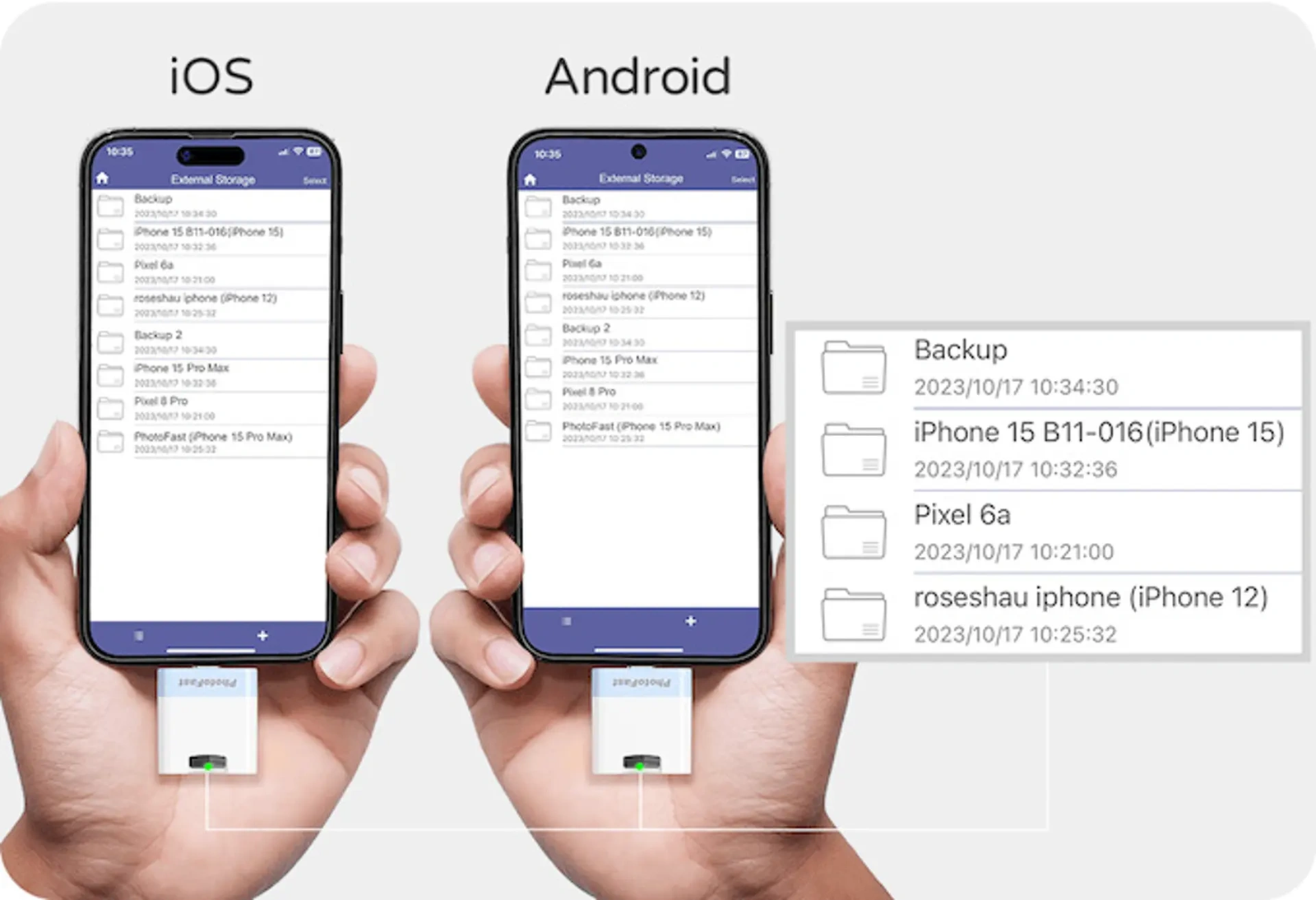

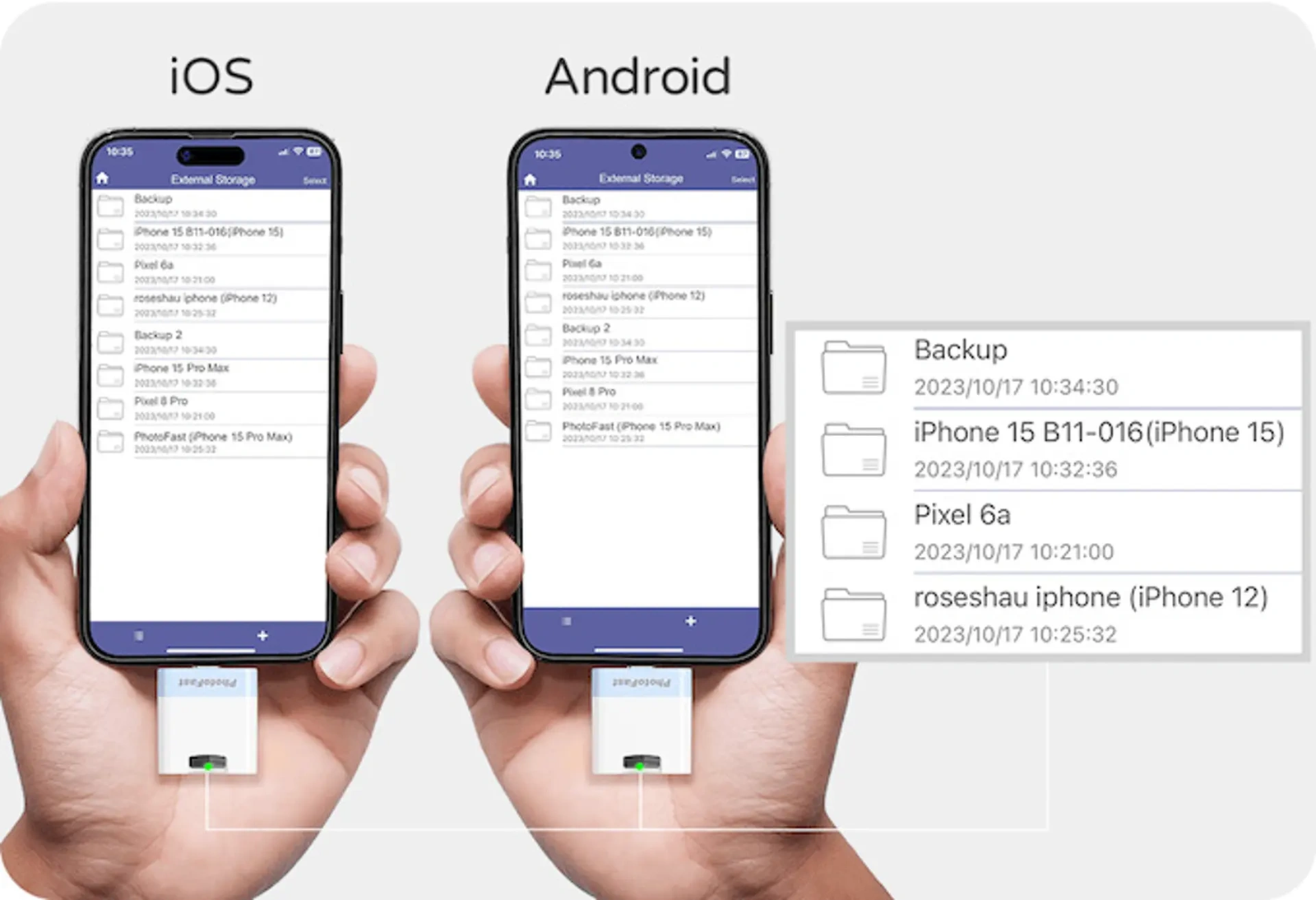

PhotoCube хранит все эти данные на заменяемой пользователем карте microSD емкостью до 2 ТБ. Резервное копирование нескольких телефонов и/или планшетов можно выполнить на одну карту, где содержимое каждого устройства будет храниться в отдельной папке.

Содержимое каждого устройства хранится в отдельных папках.источник: PhotoFast

В качестве дополнительного бонуса: телефон можно заряжать во время резервного копирования. Для этого просто подключите PhotoCube к розетке, а затем телефон к PhotoCube через шнур. Если используется правильный шнур адаптера, эта настройка позволяет PhotoCube выполнять резервное копирование на телефонах, у которых нет порта USB-C.

Планируемая розничная цена PhotoCube PD+ составит $99